- 最近投稿の資料

- 人気の資料

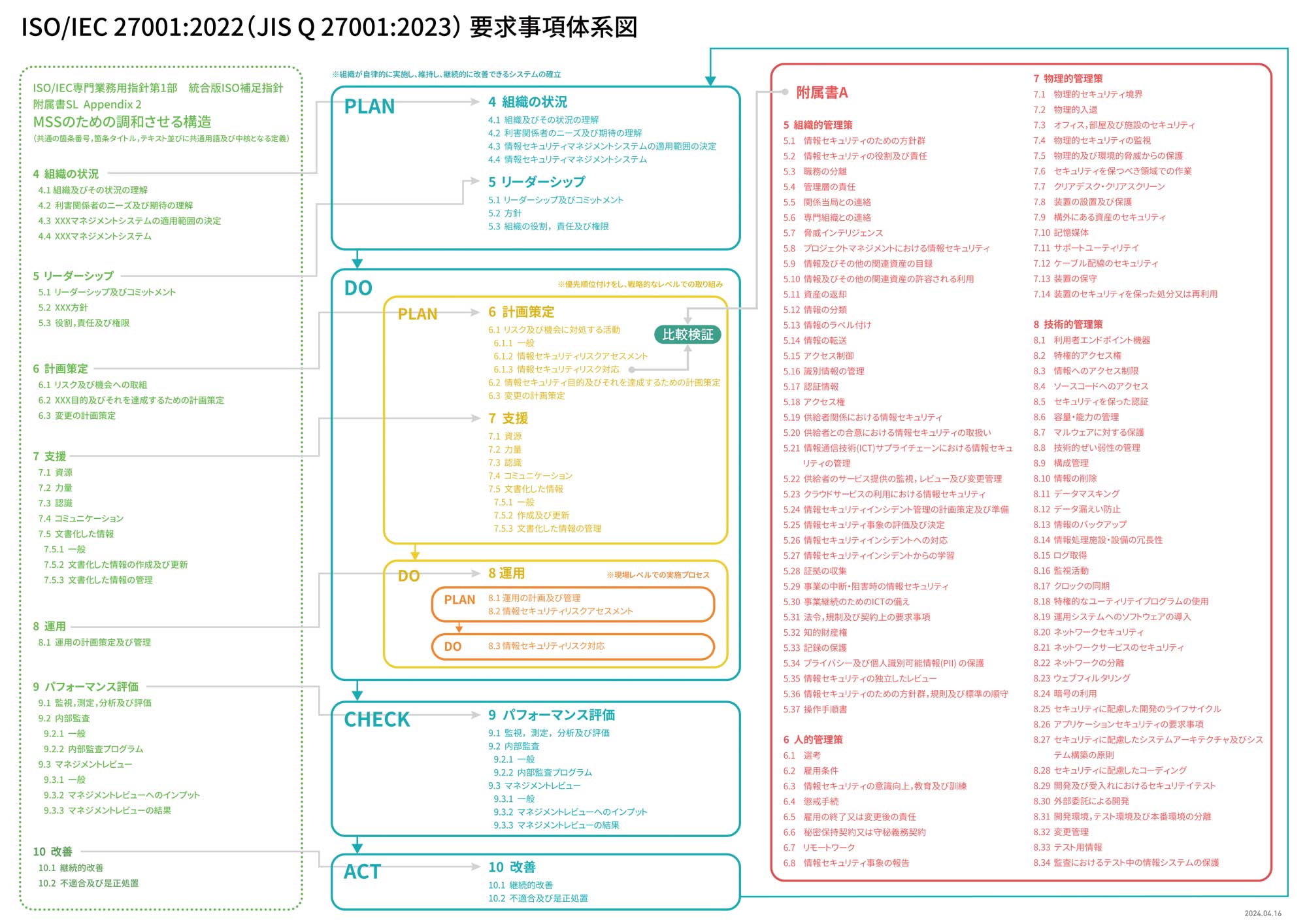

「ISO/IEC専門業務用指針 第1部 統合版ISO補足指針」の附属書SLを参照した規格構成 JIS Q 15001規格は、「ISO/IEC専門業務用指針 第1部 統合版ISO補足指針」の附属書SL(マネジメントシステム…

「個人情報の保護に関係する法律」(以下「個人情報保護法」)とは、個人情報等を取り扱う場合のルールについて定める法律です。個人情報の適切な利用を促しつつも、個人の権利利益もしっかり保護することで、バランスをとり、「個人情報…

「ISO/IEC 専門業務用指針は、国際規格及び他の出版物を作成する上で従うべき基本的手順を定めている。この統合版ISO補足指針(“ISO補足指針”とも呼ばれる)は、ISO/IEC 専門業務用指針第1部とISO独自の手順…

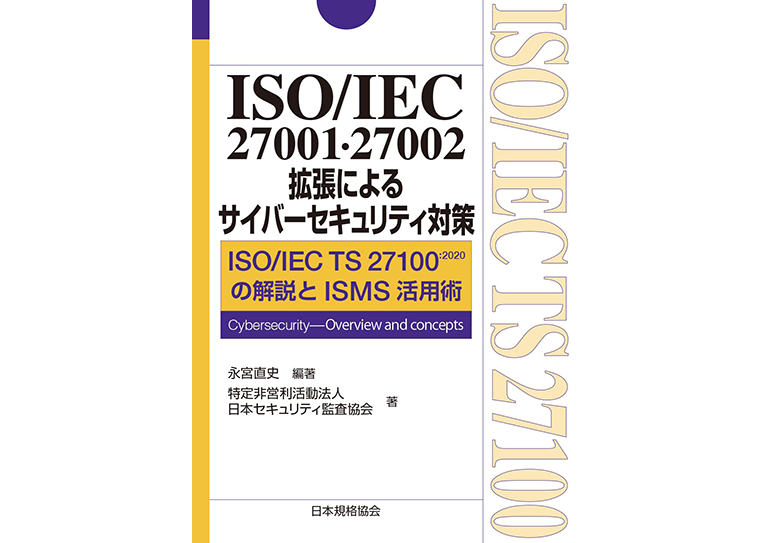

ISO国際規格「ISO/IEC TS 27100」は、その名称を「Information technology — Cybersecurity — Overview and concepts(情報技術—サイバーセキュリテ…

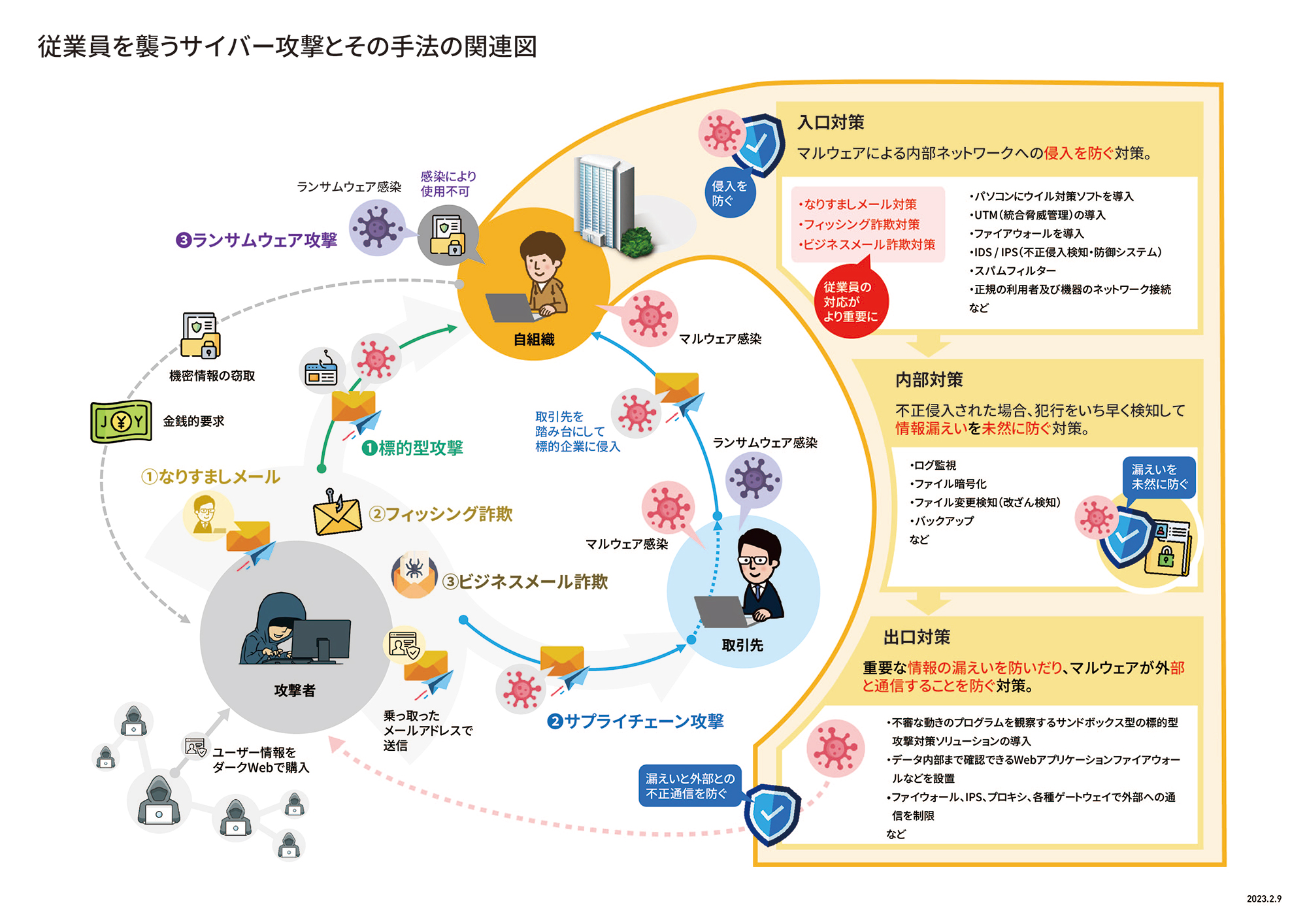

インターネット環境が生活の一部となった現代、IT機器やソフトウェアの数や種類、利用も増えました。 それに伴い外部からの不正な攻撃も同時に増え、企業などの情報システムから機密情報を盗んで金銭を要求するものや、システムを破壊…

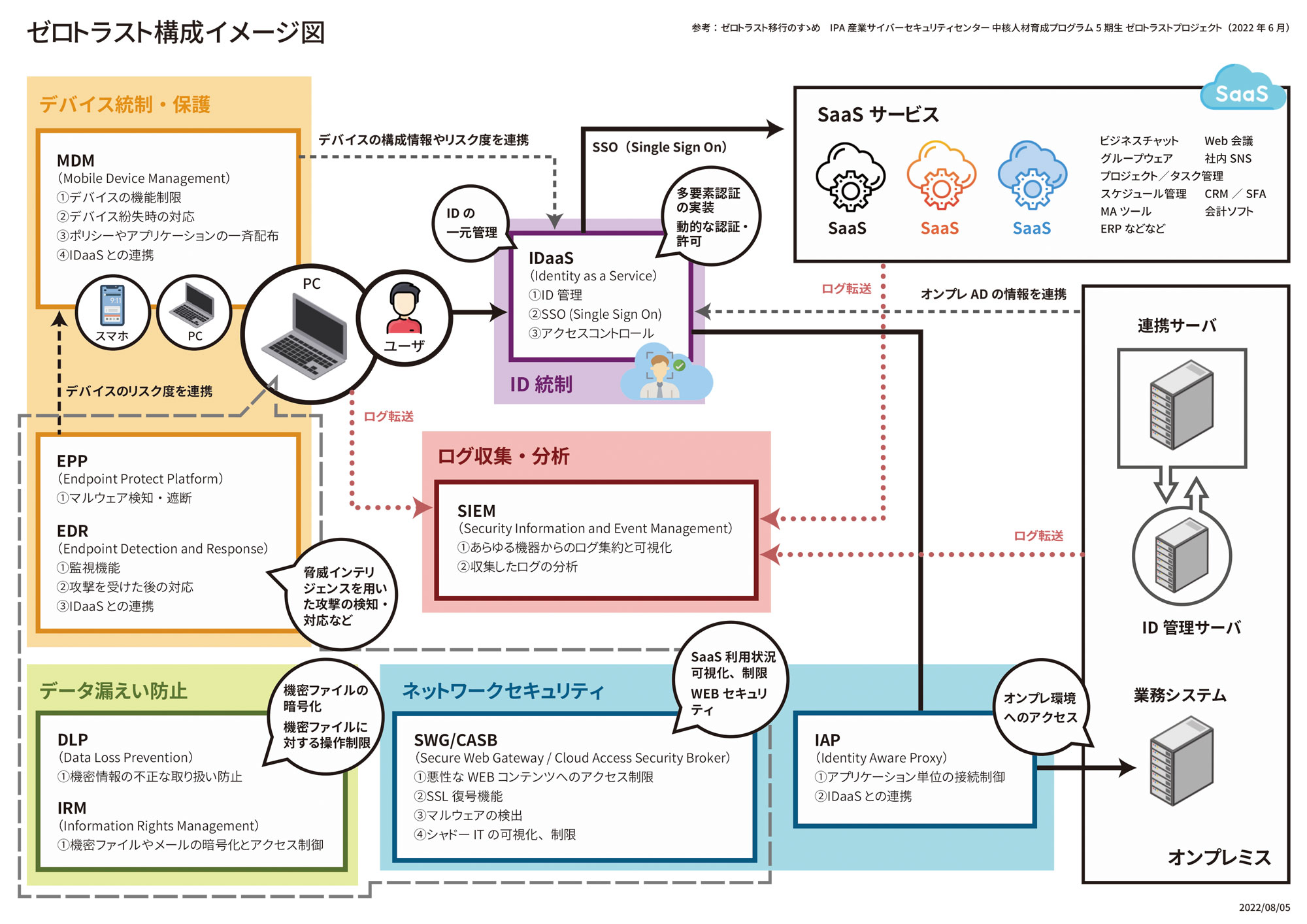

IPA 移行検討している方へ「ゼロトラスト移行へのすゝめ」 IPA(独立行政法人 情報処理推進機構)では、「ゼロトラストの概念について理解しているが、具体的なソリューションに関しては、どのように進めればよいのかわからない…

インターネットやパソコン、スマートフォンといったデバイスの普及により、ビジネスシーンにおいても、ITの利活用は企業の収益性向上に不可欠なものとなっています。 しかし、保有する個人情報や重要な技術情報等の情報資産を狙う行為…

個人情報保護委員会は、平成27年の個人情報保護法の改正以来、社会・経済情勢の変化を踏まえて、令和元年1月に示した「3年ごと見直しに係る検討の着眼点」に即し、3年ごとに個人情報保護法の見直しを進めてきました。 いわゆる令和…

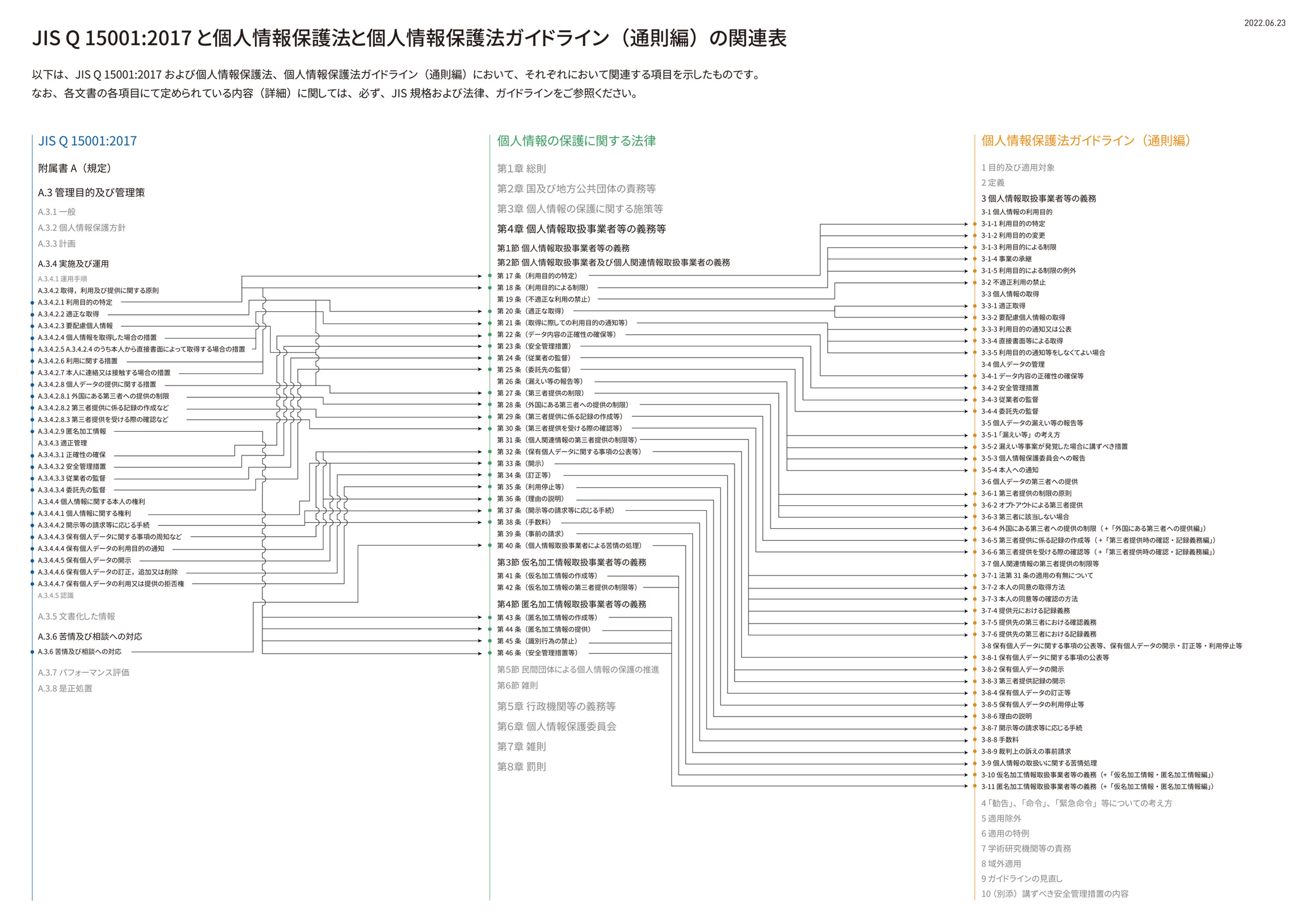

初めてプライバシーマークの取得を目指される担当者にとって、「個人情報の保護に関する法律」(以下「個人情報保護法」)は、JIS Q 15001規格と同じように理解しておく必要があります。 上図は、「個人情報保護法」を読み、…

インターネットやパソコン、スマートフォンといったデバイスの普及により、ビジネスシーンにおいても、ITの利活用は企業の収益性向上に不可欠なものとなっています。 しかし、保有する個人情報や重要な技術情報等の情報資産を狙う行為…

東京23区内では、各区において、企業のISO9001やISO27001、プライバシーマークの認証取得活動に対して助成金や補助金、融資を行う制度が存在します。 各区において、対象とする規格や補助などの内容が異なっております…

ISMSでは、組織の状況を把握するために「4.2 利害関係者のニーズ及び期待の理解」の要求事項(注記)にて、「利害関係者の要求事項には,法的及び規制の要求事項並びに契約上の義務を含めてもよい。」と定めれ、附属書Aの「管理…

2017年12月20日にJIS Q 15001:2017は発行されました。 規格の改正に当たり、情報セキュリティの安全管理措置の点で共通する事項が多いことから、統合版ISO 補足指針の附属書SL に整合したマネジメントシ…

プライバシーマーク制度の基準規格である「JIS Q 15001:2017」では、2017年に改正個人情報保護法が全面施行されたことを受け(現行は、2022年4月改正版)、用語及び定義を合わせる共に、管理策等を追加するなど…

改正の経緯 改正前の規格であるISO/IEC 27001:2013(以下「旧規格27001」)は、ISO/IEC 27002:2013(以下「旧規格27002」)と合わせ、2013年10月に発行されました。 その後、通例…