【図解】ビジネスメール詐欺やフィッシングとは?従業員が注意すべきサイバー攻撃のパターン解説

インターネット環境が生活の一部となった現代、IT機器やソフトウェアの数や種類、利用も増えました。

それに伴い外部からの不正な攻撃も同時に増え、企業などの情報システムから機密情報を盗んで金銭を要求するものや、システムを破壊して企業活動を妨害するもの、取引先の脆弱性から間接的に攻撃するもの、マルウェアを感染させて活動を停止させるものなど、より巧妙になっています。

IT機器やソフトウェアを扱う組織で働く従業員においても、例外なくこれらの攻撃に直面する機会が増えることになります。

これらの攻撃(サイバー攻撃)は、ネットワークを使った手口でシステムやデータの破壊や窃取、改ざんを行うもので、その手法(手口)は様々です。いつくもの手口を組合せたり、同じ手口でもやり方を変えたりして攻撃してきます。

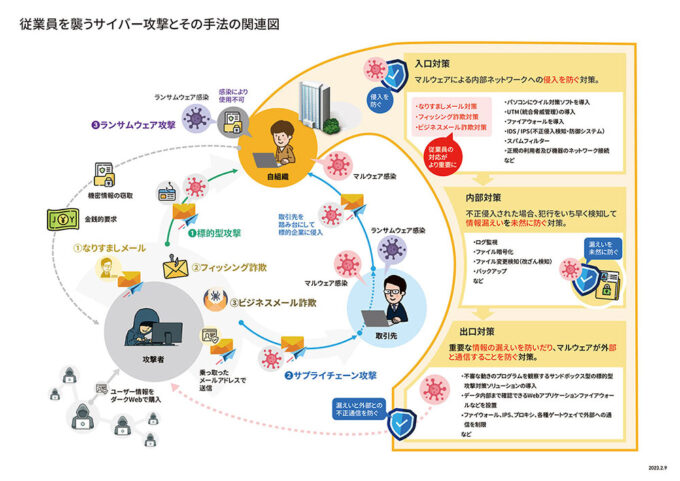

下図は、組織で働く従業員が直面するであろう、代表的なサイバー攻撃に関する手法(手口)とその種類(パターン)の関連を示したものとなります。

※画像クリックでpdf表示

サイバー攻撃に用いられる代表的な「手法(手口)」

以下では、従業員が直面するであろう、サイバー攻撃に用いられる代表的な手法(手口)を3つ紹介します。

メール機能を悪用し本人だと騙す『なりすましメール』

なりすましメールとは、ユーザーを騙して知り合いや信用できる人、または実在する機関から送られてきたメッセージだと信じ込ませる、スパムやフィッシング攻撃で用いられる手法です。

この攻撃では、送信者がメールのヘッダを偽造するため、メールのヘッダを注意深く見ない限り、メールの受信者はメッセージを開いても、偽装された差出人名が目に入るため、その名前に見覚えがあるだけで、信頼する可能性が高くなってしまいます。

通常、なりすましメールであっても受信するだけでは何ら問題はなく、本文を開いただけで被害に遭うリスクは低いといえます。しかし、メール内のリンクをクリックする、添付ファイルを開くなどのアクションを起こすと、リスクにつながる可能性があります。

罠を仕掛けたホームページで情報を窃取する『フィッシング詐欺』

フィッシング詐欺とは、有名企業になりすまして個人情報をだましとる詐欺の手口です。

手法としては、企業からのお知らせのような本物そっくりのメールを装い、本物そっくりに偽装したホームページへ誘導し、ログインIDやパスワードなどの情報などを入力させます。

ログインパスワードが勝手に変更されたり、オンラインバンクの預金残高がなくなっていたりするなど、後日、はじめて被害に気づく場合も多いといわれています。

最近ではLINEなどのコミュニケーションツールや、SNSのメッセージ機能など単に電子メールを利用したものだけでなく、さまざまな機能やチャネルを活用して手口を繰り広げます。

ビジネスのやりとりを装い騙す『ビジネスメール詐欺』

取引先や関連者を装った偽の電子メールを組織・企業に送り付けて従業員を騙す詐欺の手口です。

取引先等と請求に係るやりとりをメールなどで行っている際、取引先になりすまし、用意した口座に差し替えた偽の請求書等を送り、振り込みをさせるパターンや、企業の経営者や企業幹部(役員)などになりすまし、企業の従業員に用意した口座へ振り込みをさせるパターンなどがあります。

特に攻撃者が経営者や弁護士など強い立場の名前を語った場合は、ビジネスメール詐欺だと気づかずにメールの指示に従ってしまうことが考えられます。

サイバー攻撃に用いられる代表的な「種類(パターン)」

以下では、従業員が直面するであろう、代表的なサイバー攻撃の種類(パターン)を3つ紹介します。

特定の組織や個人を狙い明確な目的を持って行われる『標的型攻撃』

標的型攻撃は、特定の個人や組織を狙って、インターネットなどのネットワークを通してパソコンやシステムのコンピュータ、ネットワーク機器を攻撃し、ダメージを与えたり、保管されている情報を盗み出す攻撃です。

ターゲットに関係する内容などであたかも正常なメールのように誤認・信用させてメール中のURLへのアクセス、添付ファイルの開封をさせ、不正なプログラムを仕掛けられ、IDやパスワードを窃取します。

この他、ターゲットが日常的に閲覧するWebサイトに不正プログラムを組み込み、ウイルスやマルウェアに感染させる方法もあります。

取引先などに感染するサプライチェーンを悪用した『サプライチェーン攻撃』

サプライチェーン攻撃とは、標的企業に直接サイバー攻撃を行うのではなく、まずセキュリティ対策に弱点がある取引先、委託先などの関連企業(サプライチェーン)に攻撃を仕掛けます。関連企業を踏み台とし、標的企業に不正侵入する攻撃です。

サプライチェーンには複数の企業が関わっており、企業によっては、コストや人的要因で十分なセキュリティ対策を実施できていないケースが多くありセキュリティ対策レベルは企業ごとにさまざまです。セキュリティ対策が不十分な企業は、サイバー攻撃に対して非常に脆弱な状況で、攻撃者から見て恰好の標的となります。

いくら厳重なセキュリティ対策を講じていても、サプライチェーン上に穴があればその穴から侵入し、さまざまな被害を受ける可能性があります。

不正プログラムを利用して金銭を要求する『ランサムウェア攻撃』

ランサムウェアとは、身代金を意味する「Ransom」と、「Software」を組み合わせた造語であり、感染したシステムへのアクセスを制限し、ファイルを暗号化して、使用不能な状態にした上で、そのファイルを使用可能な状態に戻すことと引き換えに金銭を要求するマルウェアです。「身代金要求型不正プログラム」とも呼ばれています。

一般的に「ランサムウェア」は、無差別にバラまかれる場合が多いのですが、ランサムウェア攻撃では「標的型攻撃」と同様に、ある特定の企業を狙い、その中でできるだけ多くのPCをランサムウェアに感染させ、多くの金銭を巻き上げようとします。

最後に

サイバー攻撃による侵入の手口は巧妙化や人的対策の限界などにより、従来のサイバー攻撃対策の中心であった「入口対策」のみならず、今日は「内部対策」および「出口対策」も、組織全体としての対策として重要視されるようになってきています。

しかし、外からの侵入をいかに防ぐかに注力する「入口対策」は以前と同様に重要であり、その入口の最前線に接している組織の従業員の対応が、組織にとって非常に重要になってきます。