【図解】ISMS/ISO 27001リスクアセスメントの進め方|組合せアプローチによる効率的な手順

リスクアセスメントは、情報セキュリティマネジメントシステム(ISMS)において核心となる部分です。

「資産を一つずつ洗い出しているが、項目が多すぎて管理しきれない」「審査のために形だけのリスク評価になっている」といった課題を抱えていませんか?

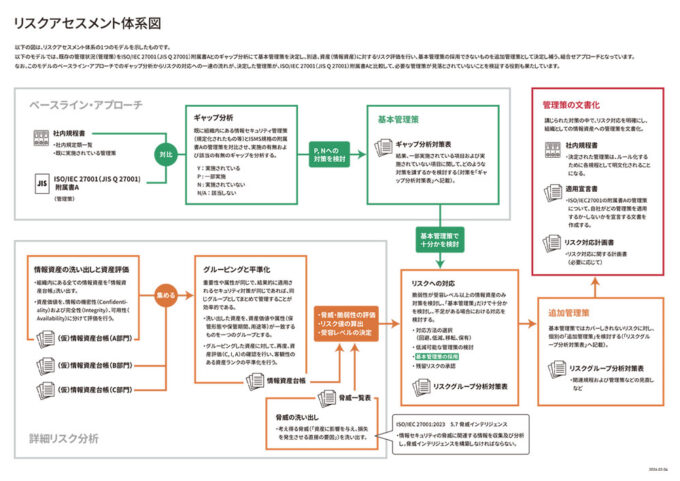

本記事では、最新の JIS Q 27001:2023 (ISO/IEC 27001:2022) に準拠しつつ、実務の工数を最小化する「組合せアプローチ(ハイブリッド法)」の具体的な進め方を解説します。

ISMSリスクアセスメントの進め方(3つの要点)

- 基本管理策の策定: 附属書A(93項目)に基づき、組織全体の標準的なガードレールを固める。

- 詳細リスク分析: 重要資産をグループ化し、脅威と脆弱性を深掘りしてリスク値を算出する。

- 意思決定と文書化: 適用宣言書やリスク対応計画を作成し、経営層の承認を得る。

目次

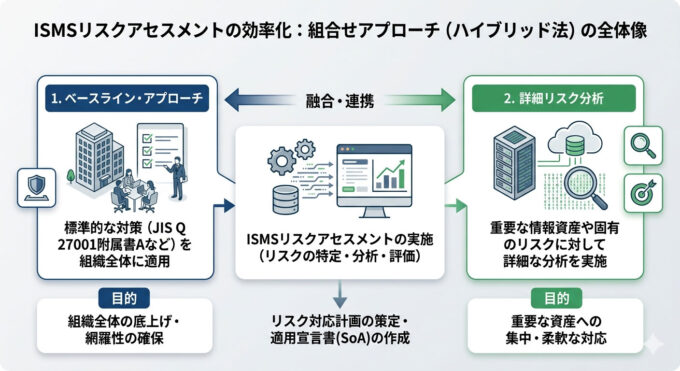

効率化の鍵「組合せアプローチ」とは?

組合せアプローチとは、全社一律の「ベースライン分析」と、重要な資産への「詳細リスク分析」を融合させ、効率と精度を両立させる手法です。

JIS Q 27001:2023では、リスクアセスメントの手順は組織に委ねられています。全ての資産に対して詳細分析を行う従来の手法では、現代の膨大なクラウドサービスやデバイスを管理しきれません。そこで、以下の2つを使い分けることが推奨されます。

| 手法 | 内容 | 目的 |

|---|---|---|

| ベースライン・アプローチ | 標準的な対策(附属書A等)を全社に適用 | 底上げと網羅性の確保 |

| 詳細リスク分析 | 重要な資産や固有のリスクを深く分析 | 柔軟な対応とリソースの集中 |

【手順1】組織全体の「基本管理策」を策定する(ベースライン・アプローチ)

手順1では、最新の附属書A(93項目)を基準に「ギャップ分析」を行い、組織全体に適用する標準的なセキュリティレベル(基本管理策)を決定します。

最新の附属書A(93項目)をベースに、既存の社内規定や現状の対策状況を照らし合わせることで、組織の現状を把握します。

- 実施済み項目: 現行のルールを維持

- 未実施・一部実施の項目: 2022年版改訂のポイントを踏まえ、組織の状況に合わせて対策を検討し、「ギャップ分析対策表」にまとめます。

このステップの成果物(アウトプット)

- ギャップ分析対策表(最新規格の管理策93項目への対応状況をまとめた表)

【手順2】重要資産に対する「追加管理策」の検討(詳細リスク分析)

手順2では、機密性の高い「重要資産」を抽出し、その資産特有の脅威と脆弱性に対して、基本管理策だけでは足りない「追加の対策」を講じます。

1. 資産のグルーピングと価値評価

資産を機密性・完全性・可用性の3つの観点で評価します。

この際、資産を1つずつ評価するのではなく、属性や重要度が似ている資産(例:全社員のPC、共用サーバー等)をグループ化・平準化することで、評価工数を劇的に削減します。

2. 脅威と脆弱性の特定(脅威インテリジェンスの活用)

JIS Q 27001:2023で新設された「脅威インテリジェンス」の考え方に基づき、最新の攻撃トレンド(BEC、不正アクセス等)を取り入れた脅威特定を行います。

これは、ISO/IEC 27001:2023に基づいた「脅威インテリジェンス(外部情報の収集・分析)」を構築することにもなります。

3. リスク値の算出と対応

「資産価値 × 脅威 × 脆弱性」からリスク値を算出します。受容レベルを超えるリスクに対し、低減・回避・移転・保有の4つの対応から最適なものを選択します。

「基本管理策」だけでは不足がある場合には、さらなる対応を講じ、「追加管理策」を決定します。

- リスク低減: 管理策を導入してリスクを下げる

- リスク回避: リスクの原因となる活動を停止する

- リスク移転: 保険への加入やアウトソーシング

- リスク保有: 経営判断として現状を受け入れる

このステップの成果物(アウトプット)

- 情報資産台帳(グルーピングによる平準化済み)

- リスクグループ分析対策表

- 脅威一覧表(脅威インテリジェンス対応)

専門家のアドバイス:実務で陥りがちな失敗と対策

① 「細かすぎる」リスク評価は挫折の元

25年の支援経験上、すべての資産を1件ずつ分析して運用が止まってしまう組織を多く見てきました。資産の「グループ化」と「平準化」を適切に行うことが、継続可能なISMSの絶対条件です。

② 2022年版「脅威インテリジェンス」への過度な不安

高度な専門チームは不要です。中小規模の組織でも、公的なセキュリティ情報の収集を業務に組み込むことで、最新規格の要求事項は十分に満たせます。

③ 特定した「重要資産」を孤立させない

アセスメントで特定した重要資産が、その後の「教育計画」や「内部監査」にどう反映されるかという、帳票間の繋がりを意識してください。これが「形骸化」を防ぐポイントです。

【手順3】管理策の文書化と意思決定

最後の手順として、分析結果を「適用宣言書」や「リスク対応計画書」などの社内規定に落とし込み、経営層からの正式な承認を得ます。

- 適用宣言書の作成: 附属書Aの採用理由と除外理由を明確にします。

- リスク対応計画: 対策の実施担当者やスケジュールを明確にします。

- 残留リスクの承認: 対策後も残るリスクを経営層が把握し、受容することを確認します。

このステップの成果物(アウトプット)

- 適用宣言書(SoA)

- リスク対応計画書

よくある質問(お客様の声)

- Q. 詳細リスクアセスメントとベースライン、どちらか一方で良いですか?

- A. 基本的には、全社的な底上げと重要資産への深掘りを両立する「組合せアプローチ」を推奨します。効率と精度のバランスが最も良いためです。

→ 詳細リスク分析とベースライン法の具体的な使い分けはこちら - Q. 少人数の組織ですが、もっと手順を簡略化できませんか?

- A. 可能です。重要度の低い資産を整理し、守るべき核心にリソースを集中させることで、審査基準を満たしつつ運用負荷を最小限に抑えられます。

→ 少人数組織向けのリスクアセスメント簡略化手順はこちら - Q. リスクアセスメントに「ギャップ分析対策表」は必須ですか?

- A. 規格上、特定の名称の書類が必須ではありませんが、最新規格(JIS Q 27001:2023)との差分を漏れなく確認するためには、実務上極めて有効なツールです。

→ ギャップ分析対策表(シート)を実務で活用するメリットはこちら