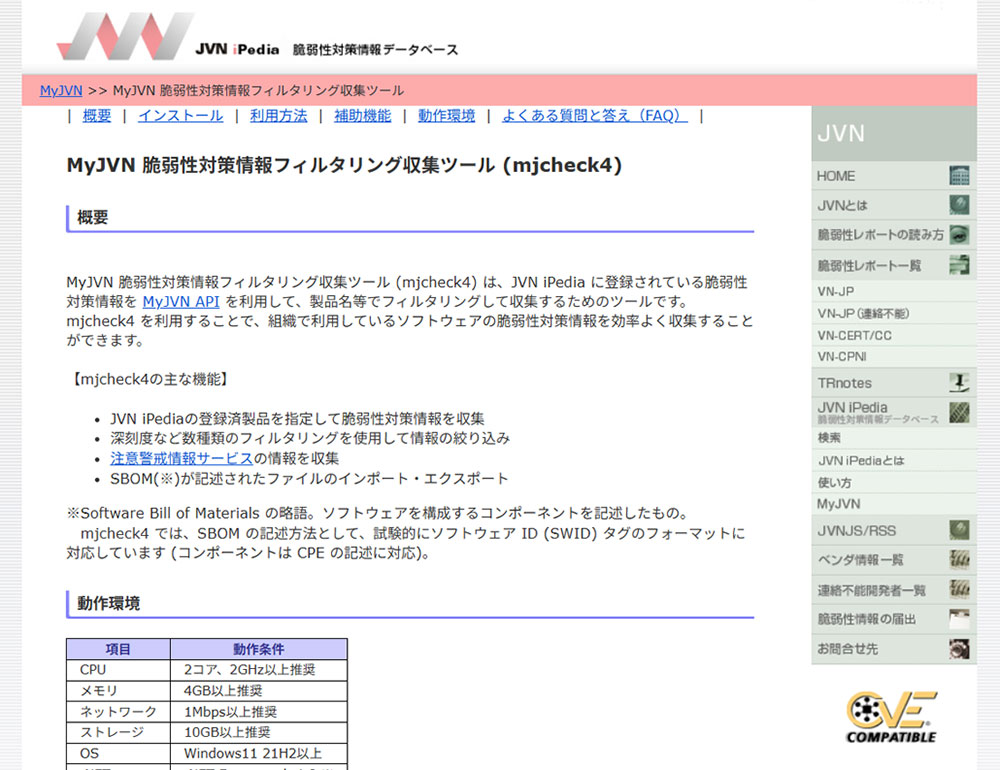

IPAが提供する脆弱性対策情報収集ツール『MyJVN mjcheck3』を解説。JVN iPediaから自社に関連する製品の対策情報のみを自動フィルタリングして収集する方法を紹介します。ISMSやPマークの運用で不可欠な最新の脆弱性把握を効率化し、組織のセキュリティ管理体制の強化にお役立ちいただけます。

金融、医療、通信など業界別の個人情報保護ガイドラインを府省庁ごとに一覧で紹介。JIS Q 15001の要求事項に基づく法令等の特定手順や最新版参照の重要性を解説します。Pマーク(プライバシーマーク)の運用で必須となる法令遵守とリスク軽減に役立つ公的指針のまとめです。

「ISO/IEC TS 27100:2020に基づき、サイバーセキュリティの概念とISMSへの活用術」をおすすめ本として解説。NISTフレームワークやJASAのガイドラインを踏まえ、ISO 27001・27002:2022対応で追加すべき対策や情報セキュリティを拡張し、最新のサイバー攻撃に備える実務的な指針が紹介されています。

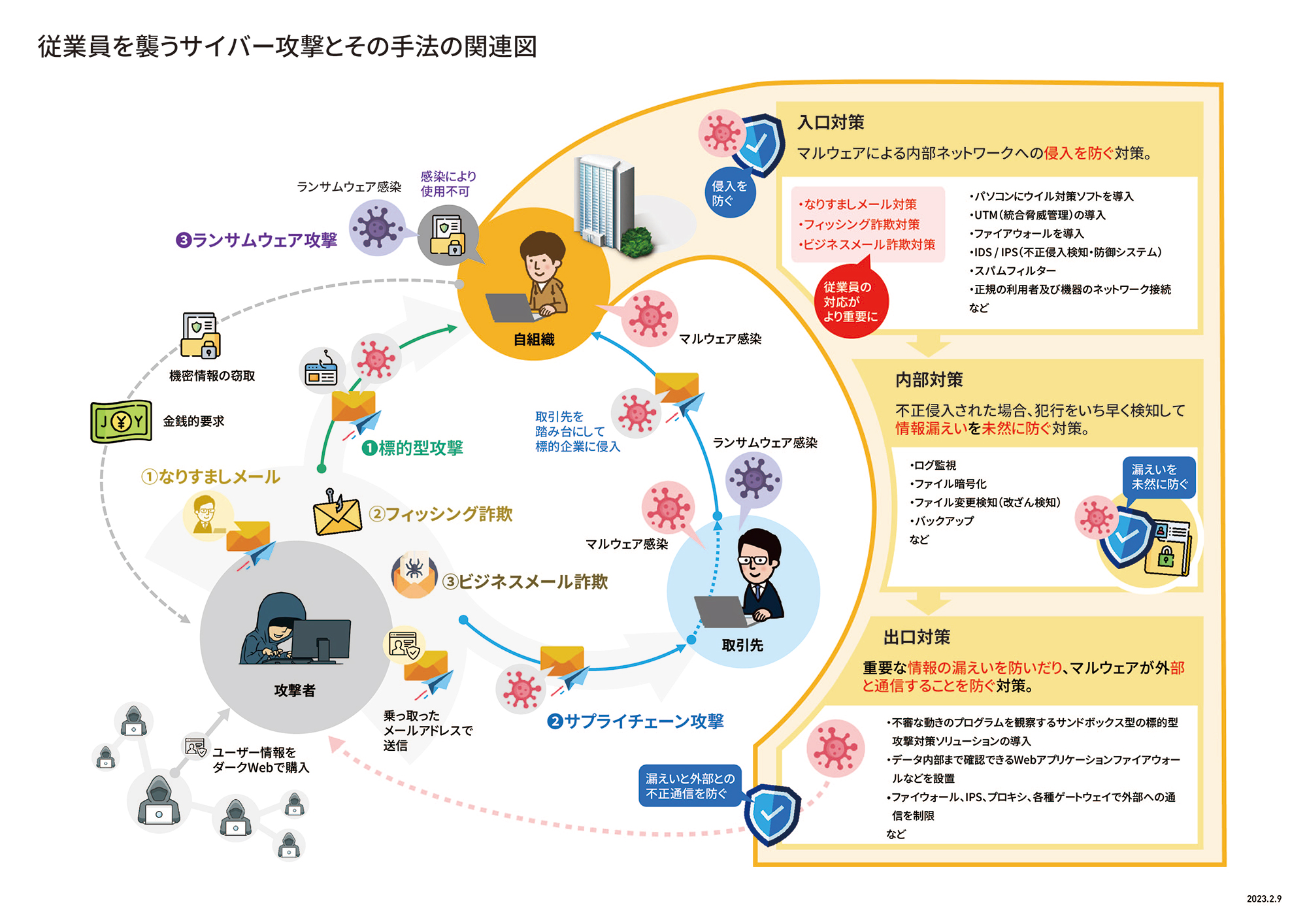

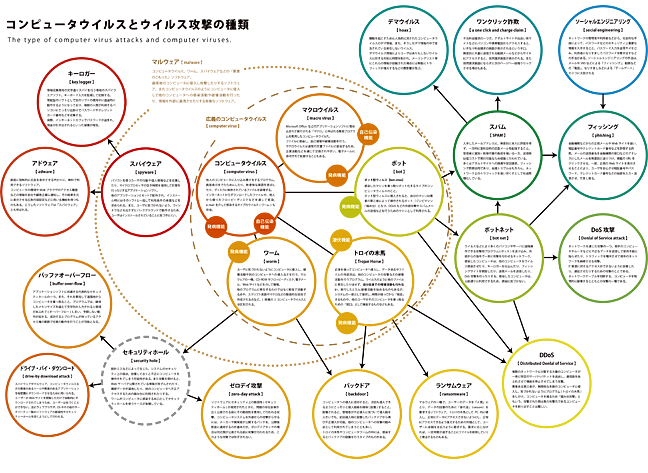

従業員が直面する代表的なサイバー攻撃の手法と種類を徹底解説。なりすましメール、フィッシング詐欺、ビジネスメール詐欺(BEC)から、標的型攻撃やサプライチェーン攻撃、ランサムウェアまで図解と共に紹介。ISMSの入口対策として不可欠な、従業員一人ひとりの対応力強化に役立つ基礎知識を網羅しています。

改正個人情報保護法の重要ポイントを徹底解説。個人識別符号や要配慮個人情報の定義、匿名加工情報の取扱い、オプトアウト規定の厳格化、第三者提供時の確認・記録義務まで網羅。JIS Q 15001(Pマーク)対応や実務で確認すべきルール変更、罰則強化(データベース提供罪)について分かりやすくまとめています。

「ISO 31000:2018(JIS Q 31000:2019)リスクマネジメント規格の解説と適用ガイド」をおすすめ本として紹介。リスクを『不確かさの影響』と定義し、組織の規模や業種を問わず活用できる国際指針が詳解されています。ISMSやISO推進担当者が、組織全体のレジリエンスを高めるための実践的なリスク管理手法を学ぶ一冊です。

令和4年に全面施行された改正個人情報保護法のポイントを徹底解説。保有個人データの定義変更、漏えい報告の義務化、不適正利用の禁止、仮名加工情報の創設から、法人重科による罰則強化まで網羅。Pマーク(JIS Q 15001)運用で不可欠な実務対応のチェックポイントを図解と共に紹介します。

個人情報保護法の全体像と構成を分かりやすく解説。個人情報、個人データ、保有個人データの定義の違いや、令和4年改正で導入された仮名加工情報・匿名加工情報のポイントを網羅。Pマーク(JIS Q 15001)取得・運用に欠かせない法律の基礎知識を、図解と共に一覧で確認できる概略資料です。

総務省のガイドラインに基づき、テレワークの主要な7方式(VPN、リモートデスクトップ、VDI、セキュアブラウザ等)のセキュリティ対策を徹底比較。各方式のメリット・デメリットや、マルウェア感染・紛失盗難などの脅威への備えを図解で解説します。ISMS運用における安全なテレワーク環境構築に役立つ実務資料です。

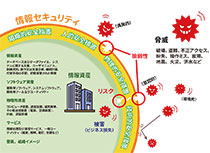

情報セキュリティの3大要素『脅威』『脆弱性』『リスク』の関係性を図を用いて分かりやすく解説。盗難や災害などの脅威、システムや管理体制の欠陥である脆弱性、それらが重なり被害が生じるリスクの定義を整理。ISMSやPマークのリスクアセスメントを行う上で欠かせない基礎知識をまとめました。

IPAやNISC等の公的機関が公開する、無料で使える情報セキュリティ教育教材や対策手引書を厳選して紹介。新入社員研修向けマニュアル、脆弱性学習ツール、自社診断ツールなど、組織の安全を守る実践的な資料を網羅しています。社内教育やセキュリティ対策の強化に即活用可能です。

東京23区でISO 9001やISO 27001、プライバシーマークの認証取得に対して助成金・補助金・融資制度を設けている区を一覧表で紹介。各区ごとの対象規格や支援内容の違いをひと目で確認できます。取得コストを抑えたい企業の担当者必見のお役立ち情報です。

ISMS(ISO 27001)運用で特定が必須となる関連法令を一覧で解説。サイバーセキュリティ基本法や不正アクセス禁止法、個人情報保護法、著作権法などの重要法規に加え、NISCのハンドブック活用法も紹介。規格の要求事項(A.18順守)に基づいた法令遵守と最新化のポイントを網羅しています。

JIS Q 15001:2017附属書Aの管理目的と管理策を詳しく解説。プライバシーマーク(Pマーク)審査基準の核となる各項目の意図やポイントを一覧でまとめました。リスク対応における管理策の選択漏れを防ぎ、規格本文との重複箇所の理解も深まる、PMS構築・運用のための実務担当者必携のガイドです。

JIS Q 15001:2017への規格改正における移行計画と変更点を解説。HLS(上位構造)採用による構成変更や、個人情報保護法改正に伴う「要配慮個人情報」「匿名加工情報」等の追加要求事項を網羅しています。Pマーク更新の申請期限や実務上の重要ポイントを素早く把握可能です。

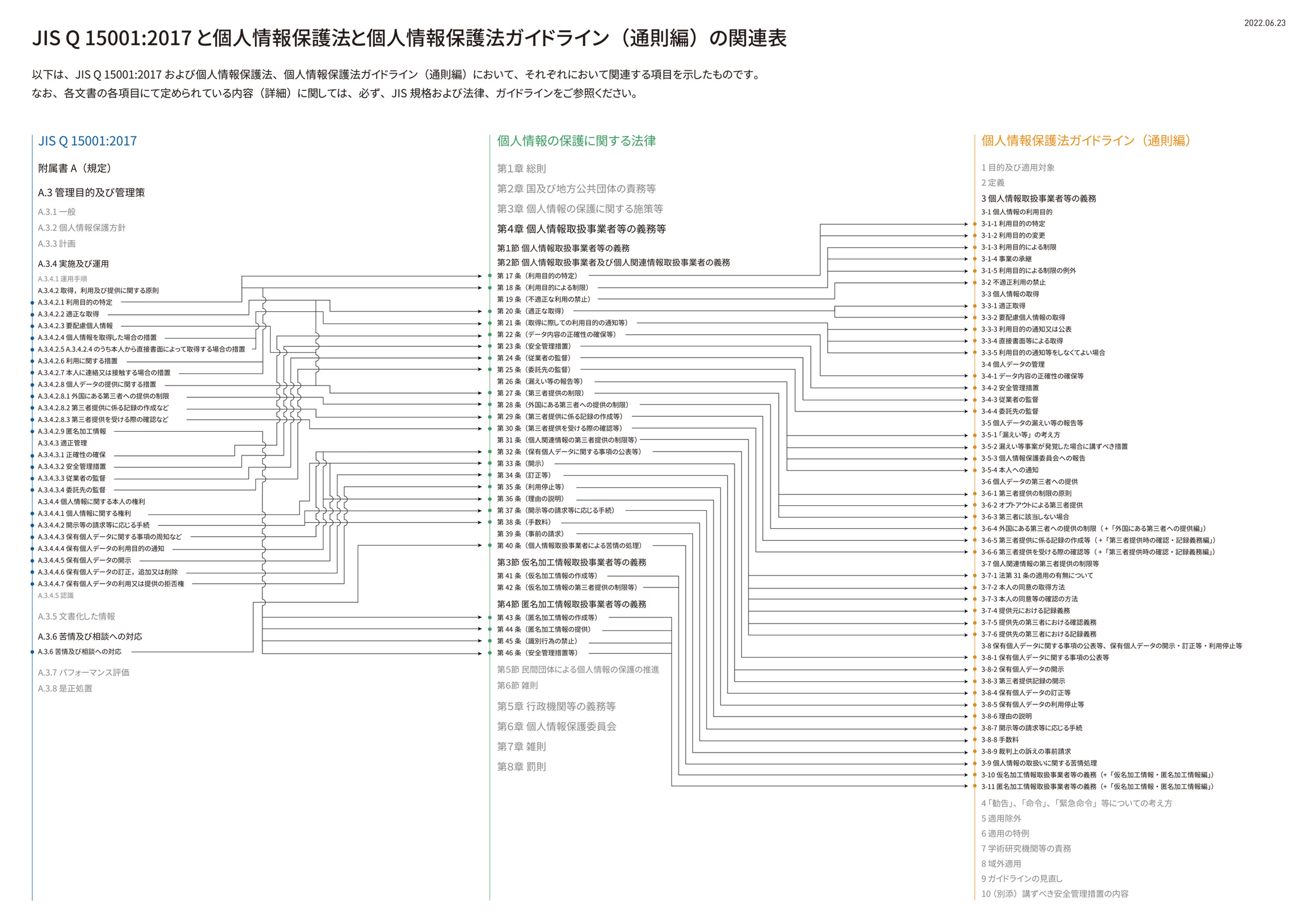

プライバシーマークの基準JIS Q 15001と、個人情報保護法、ガイドラインの相互関係を徹底解説。図解による2017年の改正に伴う管理策の追加、附属書Aの役割、ガイドライン通則編の重要性など、実務者が理解すべき構造の違いと共通点を一覧でわかりやすくまとめました。

Pマーク(JIS Q 15001:2017)で求められる文書化要求項目を徹底解説。本文と附属書Aで文書化が必要な32箇所に加え、JIPDEC審査基準で追加される14のエビデンス、計46項目のチェックポイントをまとめました。規程、計画書、記録など、認定取得・更新に向けて漏れなく準備したい実務担当者必携の資料です。

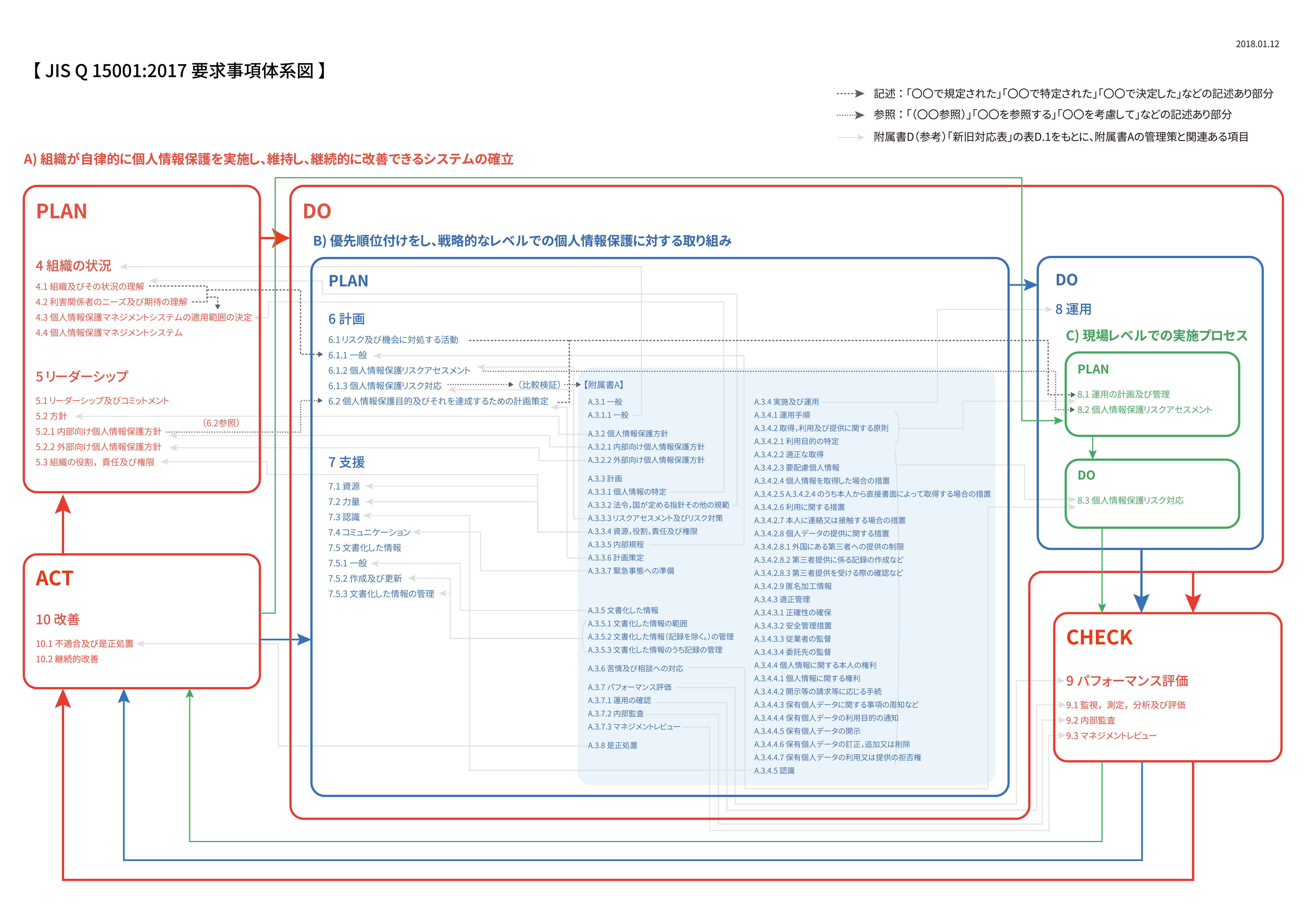

JIS Q 15001:2017の要求事項を体系図で分かりやすく図解。附属書SL(上位構造)の採用による他規格との整合性や、PDCAサイクルについて詳しく解説しています。Pマーク(プライバシーマーク)の構築・運用や、規格改正にともなう体系的な理解を深めるための実務資料です。

コンピュータウイルスとマルウェアの違い、トロイの木馬・ワーム・ボットなどの種類と特徴を詳しく解説。自己伝染・潜伏・発病の3機能や、データ破壊から情報漏えいまで多岐にわたる攻撃目的を網羅。ISMSやPマークの社員教育にも役立つ、図解入りの基礎知識と最新の脅威動向を紹介します。

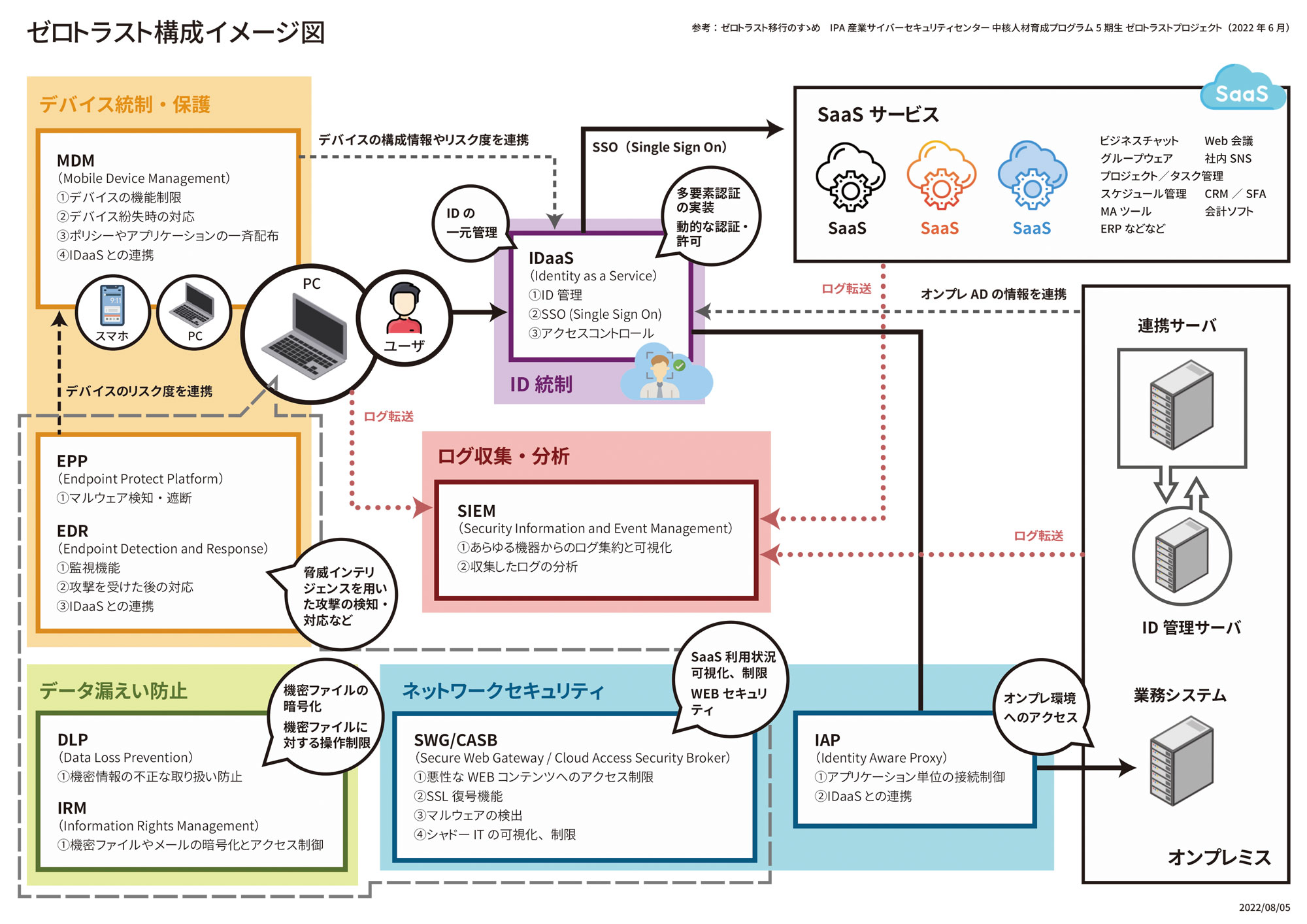

IPAの資料に基づき、ゼロトラスト移行の5つのフェーズと構成イメージを解説。ID統制、デバイス保護、EDR、CASB、DLPなど主要ソリューションの役割を網羅。NIST SP800-207の基本原則に基づいた、境界型防御に代わる最新のセキュリティ構成への具体的な落とし込み方を図解と共に紹介します。