【図解】ビジネスメール詐欺(BEC)とは?5つの手口と組織で取り組むべき5つの対策

「ビジネスメール詐欺」とは、メールのなりすまし等のサイバー攻撃の手法を用いつつ、巧妙に細工したメールのやりとりにより、企業の担当者を騙し、攻撃者の用意した口座へ送金させるといった詐欺手口のことです。

詐欺行為の準備として、企業内の従業員などの情報が狙われたり、情報を窃取するウイルスが悪用されることもあるため、システムやセキュリティソフトによる機械的な防御や偽メールの排除が難しいため、被害抑止を難しくしています。

日本国内においても、2017年12月には国内大手航空会社がビジネスメール詐欺により約3.8億円の被害に遭ったとの報道があり、更に2018年7月には国内でビジネスメール詐欺に関与した容疑で逮捕者が出るなど、差し迫る脅威となっています。

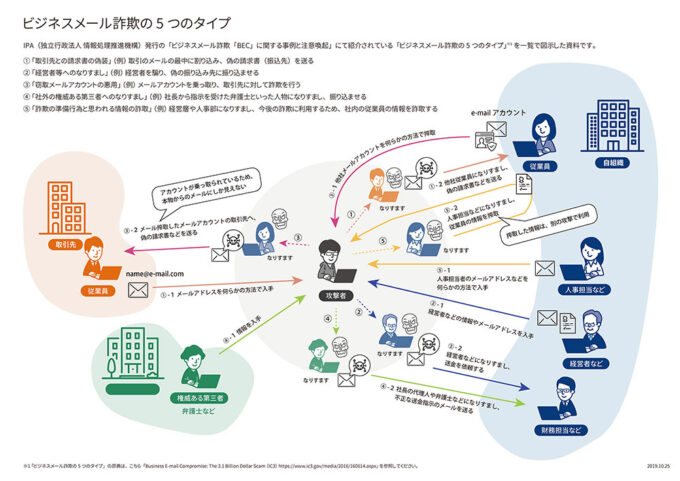

下図は、IPA(独立行政法人 情報処理推進機構)が、注意喚起とともに公開している、レポート「ビジネスメール詐欺 『BEC』に関する事例と注意喚起」で解説されている“ビジネスメール詐欺の5つのタイプ”をまとめたものです。

ビジネスメール詐欺は、技術的な対策による防止が難しく、一人ひとりが手口を理解し、“怪しさ”を見抜くことが重要となってきます。本資料が、ビジネスメール詐欺の対策のための参考となれば幸いです。

- 【注意喚起】偽口座への送金を促す“ビジネスメール詐欺”の手口:IPA 独立行政法人 情報処理推進機構

- 【注意喚起】偽口座への送金を促す“ビジネスメール詐欺”の手口(続報):IPA 独立行政法人 情報処理推進機構

※画像クリックでpdf表示

ビジネスメール詐欺の5つのタイプ

IPA公開資料では、ビジネスメール詐欺の手口を主に以下の5つのタイプに分類しています。

- タイプ1:取引先との請求書の偽装

「偽の請求書詐欺」や「サプライヤー詐欺」、「請求書偽装の手口」などと呼ばれ、請求に係るやりとりをメールなどで行っている際に、攻撃者が取引先になりすまし、攻撃者の用意した口座に差し替えた偽の請求書などを送りつけ、振り込みをさせるというもの。攻撃者は取引に係るやりとりをなんらかの方法によって事前に盗聴し、取引や請求に関する情報や関係している従業員のメールアドレスや氏名などを入手していることがある。

- タイプ2:経営者等へのなりすまし

「CEO 詐欺」や「企業幹部詐欺」、「なりすまし詐欺」、「金融業界送金詐欺」などと呼ばれ、経営者や企業幹部などになりすまし、従業員に攻撃者の用意した口座へ振り込みをさせるというもの。攻撃者はなんらかの方法によって、事前に経営者などのメールアドレスを調べ、より本物らしくなりすましを行う場合もある。

- タイプ3:窃取メールアカウントの悪用

従業員のメールアカウントをなんらかの手段を用いて窃取し、乗っ取った上で、そのメールアカウント(従業員)の取引実績のある別の企業の担当者へ、攻撃者の用意した口座に差し替えた偽の請求書などを送りつけ、振り込みをさせるというもの。受信側は、正当な相手からのメールであるかのように見えるため、攻撃であると気づきにくい。

- タイプ4:社外の権威ある第三者へのなりすまし

弁護士や法律事務所といった社外の権威ある第三者へなりすまし、企業の財務担当者などに対して、攻撃者の用意した口座への振り込みをさせるというもの。

- タイプ5:詐欺の準備行為と思われる情報の詐取

この攻撃はタイプ1~4と異なり、金銭の詐取ではなく、詐欺を行うための情報を得ることが目的。詐取された情報は、攻撃者のサーバなどに送られ、別の攻撃などに悪用されることがある。

対策

ビジネスメール詐欺は、様々な手法を駆使した攻撃が行われ、企業や組織の、どの従業員が、いつ攻撃の対象となるかが分らないため、このような攻撃に対抗するためには、ビジネスメール詐欺について理解するとともに、不審なメールなどへの意識を高めておくことが重要となります。

以下に示すような対策は、単体で行うのではなく、詐欺の存在を前提とした、送金前のチェック体制を強化するなどの対策と合わせた「複数の防御層」を設けるようお勧めします。

- 対策1:取引先とのメール以外の方法での確認

「振込先の口座の変更」などの通常とは異なる対応を求められた場合は、送金する前に、電話やFAXなどメールとは異なる手段で、取引先に事実を確認することが大事です。信頼できる方法で入手した連絡先を使ってください。

- 対策2:社内規程の整備

「メール以外の方法での確認」といった手順を含む、ビジネスメール詐欺への対策を念頭に置いた、電信送金に関する社内規程を整備することも必要。また、複数の担当者によるチェック体制を徹底するといった対策も有効です。

- 対策3:不審と感じた場合の組織内外での情報共有

メールは様々なサイバー攻撃の入口の一つであり、注意深く扱うべきです。不審なメールに担当者が気づけることは重要ですが、それと同時に、その情報を適切な部門に報告できる体制が重要です。不審なメールなどの情報を集約することで、他の担当者に届いた攻撃メールに気づくことができ、自組織に対する悪意ある行為を認識することで、対策に繋げることができるかもしれません。

- 対策3:ウイルス・不正アクセス対策

攻撃や被害に至る前に、何らかの方法でメールが盗み見られている場合があります。原因は、メールの内容やメールアカウントの情報を窃取するウイルス、メールサーバへの不正アクセスなどが考えられます。「不審なメールの添付ファイルは開かない」「セキュリティソフトを導入し、最新の状態を維持する」「OSやアプリケーションの修正プログラムを適用し、最新の状態を維持する」といった、基本的なウイルス対策の実施が不可欠です。

- 対策4:電子署名の付与

取引先との間で請求書などの重要情報をメールで送受信する際は、電子署名を付けるといった、なりすましを防止する対策も有効です。

- 対策5:類似ドメインの調査

攻撃者は、自組織のドメイン名に似た「詐称用ドメイン」を取得し、取引先へ攻撃を行うことがあります。ビジネスメール詐欺に限らず、自組織を詐称するフィッシング攻撃などへの対策としても、定期的に、自組織に似たドメイン名が取得されていないかを確認し、必要であれば注意喚起を行うといった対応も検討。