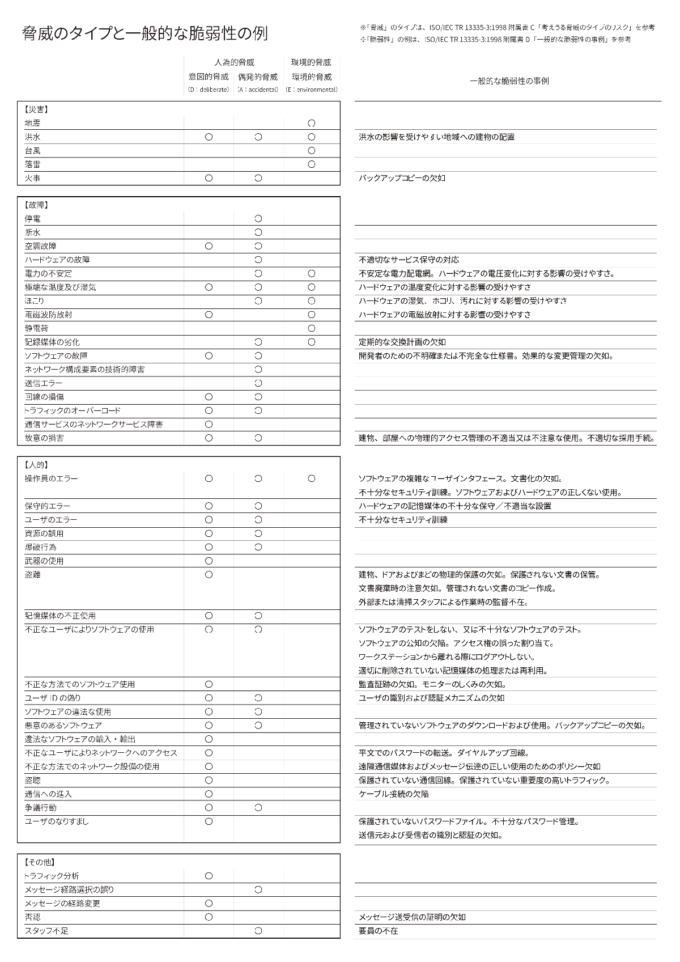

脅威のタイプと一般的な脆弱性の例

「脅威」とは、情報システムや組織に損失や損害をもたらすセキュリティ事故の潜在的な原因であり、情報資産固有の弱点やセキュリティホールといった「脆弱性」により誘引、顕在化します。

下図は、GMITS Part3(ISO/IEC TR 13335-3)の附属書C及びDを参考に、「脅威のタイプ」と「脆弱性の一般的な例」を一覧にまとめたものです。

※画像クリックでpdf表示

GMITS Part3では、脅威を「意図的」、「人為的」、「環境的」の3つに大別しています。このように区分して把握することは、どの様な対策が有効であるかを考える上で有用です。

例えば、地震や高潮などの環境的脅威は、発生そのものを人間がコントロールすることはできないので、地震の発生可能性が低い場所を選択するとか、地震が発生した場合に素早く検地し、災害から回復する対策などが有効となります。また、組織内部のものにおける営業秘密の漏えいなどの意図的脅威の場合は、就業規則により罰すること、場合によっては損害賠償請求を行うということを規程で明確に示し、教育を実施するという抑止的な対策などが有効となります。

入力ミスなどの偶発的脅威の場合は、入力ミスが生じないように2回ずつ入力する、または一定の範囲の値しか入力できないようにする、チェックデジットやチェックサムと設けるといった技術的対策が有効となります。

「脆弱性」の識別は、資産の性質や属性と関連付けて検討すると容易になります。

例えば、ノートパソコンであれば、その性質として、「持ち運びやすい」、「衝撃に弱い」、「公共の場で用いられる」などが挙げられます。この性質は、同時に「盗難や置忘れ」、「故障」、「情報漏えい」などといった脅威に対する脆弱性を持っています。

また、同じ情報資産であっても、例えば「ノートパソコン(社内利用)」と「ノートパソコン(社外利用)」といったように、利用環境や保管場所、情報のライフサイクルに応じた処理プロセス形態、時間などにより、脆弱性は全く異なります。

脆弱性は、「管理策の欠如」を同時に意味しているといます。

例えば、バックアップコピーの欠如という脆弱性とバックアップコピーの取得という管理策は表裏の関係になっているため、脆弱性を識別するということは、必要となる管理策の識別にも役に立ちます。

補足情報

- ※GMITSとは「情報技術セキュリティ管理指針(Guidelines for the Management of IT Security)」の略称であり、「ISO/IEC TR 13335」のことです。現在、この規格は廃止され、ISO/IEC 27005「情報セキュリティリスク管理」に引き継がれており、 ISO27005の附属書にて脅威や脆弱性の「例」もいくつか記載されています。

- ※ISOマネジメントシステム規格(MSS)では、リスクマネジメントのプロセスに関して「ISO31000(リスクマネジメントに関する汎用的なガイドライン)」の原則を取り入れています。ISO27005は、ISO31000と整合性をとった、情報セキュリティリスクに特化したガイドラインとなっています。